Si buscas «exclave» en un diccionario, encontrarás un término geográfico: un territorio que pertenece a un país pero está físicamente separado de él, rodeado por territorio ajeno. Polonia tiene varios. España tiene Llívia, en pleno Pirineo francés. Apple tomó prestada esa imagen para nombrar algo técnicamente análogo: recursos que pertenecen al sistema, pero que viven físicamente aislados de él.

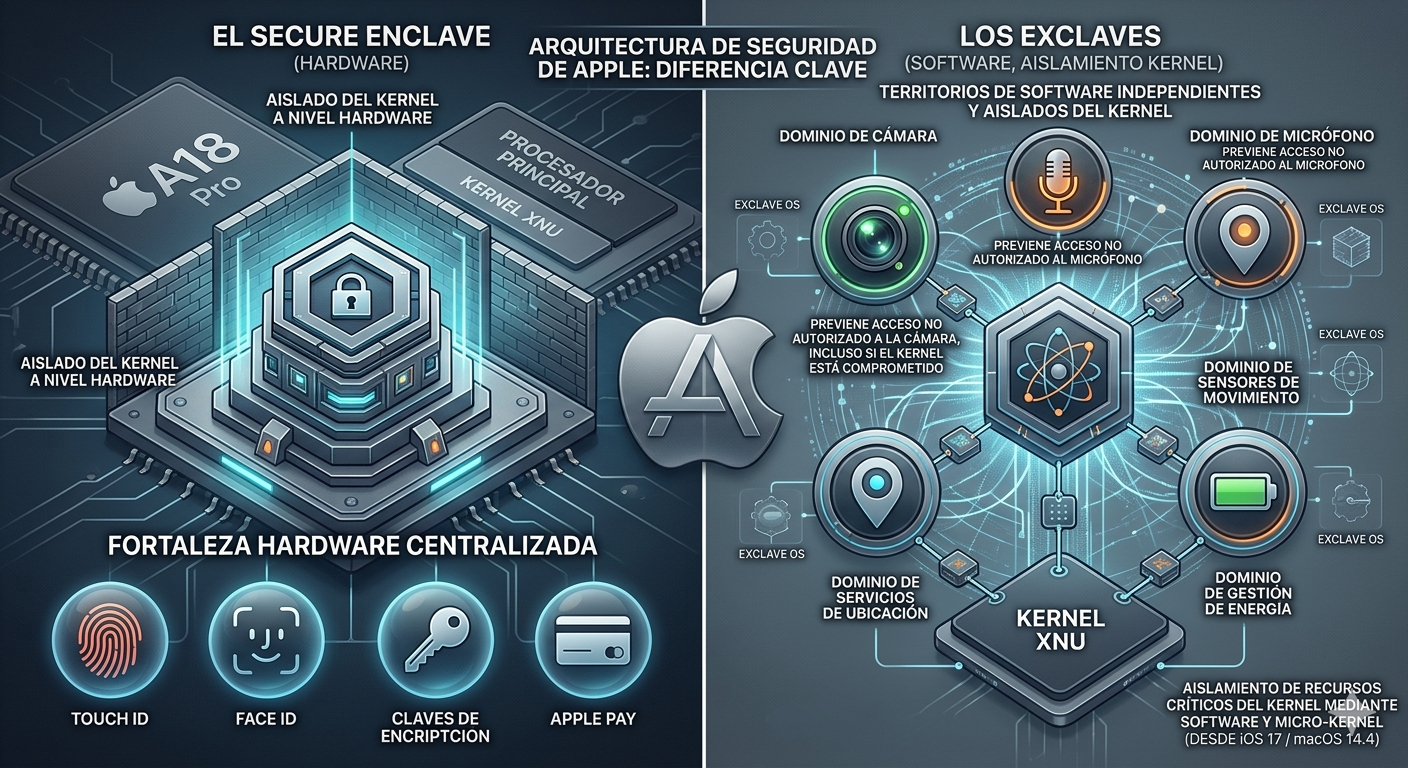

Y no, no son lo mismo que el Secure Enclave —ese coprocesador que guarda tus huellas y claves biométricas desde 2013. Los Exclaves son una tecnología completamente diferente, más reciente y de mayor alcance. El Secure Enclave protege datos sensibles en un chip separado. Los Exclaves protegen partes enteras del sistema operativo frente al propio sistema operativo.

El kernel lo sabe todo

Para entender por qué existen los Exclaves hay que entender cómo funciona un sistema operativo moderno.

Todo software corre en uno de dos modos: modo usuario (sin privilegios especiales, como una app normal) o modo kernel (con acceso a todo el hardware, toda la memoria, todos los datos). El kernel es, en esencia, el gobierno del sistema: puede hacer lo que quiera, ver lo que quiera, tocar lo que quiera.

El kernel de Apple —llamado XNU, compartido entre iOS, macOS, iPadOS y el resto de dispositivos Apple— es un kernel monolítico, lo que significa que todas sus funciones conviven en ese mismo espacio de máximo privilegio. Eso es eficiente, pero tiene consecuencias en términos de seguridad: si alguien encuentra un bug en cualquier parte del kernel y lo explota, tiene acceso a absolutamente todo. La cámara, el micrófono, el llavero de contraseñas, los datos biométricos, la memoria de todas las apps. Todo. Y los bugs en XNU no son hipotéticos. Se descubren con regularidad.

De parche en parche hasta llegar a los Exclaves

Apple lleva años intentando reducir los daños que puede causar un kernel comprometido, añadiendo capas de aislamiento dentro del propio kernel.

En 2017, con el iPhone 8 y el chip A11, llegó la Page Protection Layer (PPL): una pequeña zona del kernel con privilegios exclusivos para modificar las tablas de páginas de memoria —las estructuras que deciden qué proceso puede leer qué datos. El resto del kernel dejó de poder tocarlas directamente.

En 2021, con el A15 (iPhone 13), Apple introdujo el Secure Page Table Monitor (SPTM), que reemplazó y amplió la PPL: más funciones aisladas, más subsistemas separados, validación de firmas de código también protegida. El SPTM es el guardián que «tipifica» las páginas de memoria, asignando a cada una un nivel de acceso. Ciertas páginas solo las puede leer el kernel, otras solo el SPTM, otras nadie salvo el hardware.

Fue en este período cuando empezaron a aparecer referencias crípticas a exclaves en el código fuente de XNU. Nadie sabía bien qué eran…

2024: emergen los Exclaves

Con el lanzamiento de los chips A18 y M4 —el iPhone 16 y los nuevos Mac— Apple publicó el código fuente de XNU correspondiente y quedó claro que los Exclaves no eran un parche más. Eran un rediseño profundo del modelo de seguridad de todo el sistema operativo.

Los Exclaves son recursos del sistema que existen fuera del alcance del kernel XNU, protegidos incluso si el kernel queda comprometido. No viven en un chip separado como el Secure Enclave: viven en los mismos procesadores de alto rendimiento, pero en un mundo diferente al que XNU no tiene acceso.

Esa separación entre mundos se lleva a cabo mediante ARM TrustZone, una tecnología de los procesadores ARM que divide la ejecución en dos entornos completamente paralelos:

- El Mundo Inseguro (Insecure World): donde corren iOS, macOS y el kernel XNU.

- El Mundo Seguro (Secure World): donde corren los Exclaves, gestionados por un nuevo microkernel llamado Secure Kernel (SK).

Ambos mundos coexisten en los mismos chips, pero el hardware garantiza que uno no puede leer la memoria del otro. El SPTM actúa como portero en las transiciones entre ellos.

La arquitectura: dominios, cónclaves y servicios

Dentro del Mundo Seguro, los recursos están organizados en una jerarquía de dos niveles.

En el nivel superior están los dominios —grupos lógicos identificados por nombres como com.apple.kernel o com.apple.darwin. Cada dominio contiene una lista de recursos, que pueden ser de varios tipos:

- Buffers de memoria compartida: zonas que tanto el kernel como los Exclaves pueden leer (y a veces escribir), el único canal de comunicación controlado entre ambos mundos.

- Buffers de audio y sensores: rutas protegidas para el micrófono, la cámara y los indicadores luminosos que avisan cuando estos están activos.

- Servicios: código ejecutable que corre dentro del Mundo Seguro y puede ser invocado por el kernel de manera muy controlada.

- Cónclaves: agrupaciones de recursos y servicios que comparten un dominio propio, casi como procesos independientes dentro del Mundo Seguro.

Un cónclave es la unidad de aislamiento más interesante. Tiene un ciclo de vida propio (se adjunta a un proceso, se lanza, puede suspenderse y detenerse), y solo aplicaciones con permisos específicos pueden interactuar con él. Cada cónclave puede exponer hasta 128 servicios a XNU.

Cómo se comunican los dos mundos

La comunicación entre XNU y el Mundo Seguro sigue un protocolo estricto en dos direcciones.

Las downcalls son llamadas de XNU hacia el Mundo Seguro: el hilo que las realiza cambia literalmente de mundo, ejecuta el código del Exclave y regresa. No es que XNU le «pida» algo a otro proceso; es que el propio hilo viaja al Mundo Seguro y ejecuta allí. El framework que gestiona estas llamadas se llama Tightbeam, un sistema de RPC (Remote Procedure Call) diseñado para cruzar esa frontera de forma segura.

Las upcalls son la dirección inversa: código que está corriendo en el Mundo Seguro necesita ayuda de XNU para hacer algo (acceder a un archivo, gestionar memoria, manejar una interrupción), sube temporalmente al mundo inseguro, hace lo que necesita y vuelve obligatoriamente al Mundo Seguro. Durante ese tiempo, no puede hacer otras llamadas al Mundo Seguro ni acceder a modo usuario.

Este diseño garantiza que las interacciones están estrictamente delimitadas: el Mundo Seguro nunca queda expuesto sin control, y XNU nunca puede colarse dentro de él.

El Secure Kernel: cL4 / seL4

El microkernel que gestiona el Mundo Seguro se llama Secure Kernel (SK) y contiene una cadena de versión que dice «cL4» —el mismo nombre que usa el kernel de SepOS, el sistema operativo del Secure Enclave.

Sin embargo, hay evidencias sólidas de que esta versión está basada en seL4, el microkernel con verificación formal matemática de corrección desarrollado originalmente por CSIRO en Australia y considerado uno de los kernels más seguros jamás construidos. Las estructuras de IPC, las referencias a capabilities, frames, memoria sin tipo (untyped memory) y minting apuntan todas hacia seL4. Y no es una coincidencia: en abril de 2024, la seL4 Foundation anunció públicamente que Apple se había unido como miembro.

Si la inferencia es correcta, parte del Mundo Seguro de Apple estaría gestionado por un kernel cuya corrección ha sido demostrada matemáticamente. Eso es un nivel de garantía de seguridad que prácticamente ningún otro sistema operativo de consumo tiene.

Qué protegen concretamente los Exclaves

Aunque Apple no documenta públicamente qué funcionalidades específicas han migrado al Mundo Seguro, el código fuente y las imágenes de compilación revelan algunos:

- Los indicadores de cámara y micrófono: las luces naranja y verde que aparecen en iPhones e iPads cuando estos sensores están activos. Al gestionarlas desde un Exclave, ninguna app —ni malware con acceso al kernel— podría apagarlas para espiar en silencio.

- Componentes del Apple Neural Engine, el procesador de inteligencia artificial.

- Drivers de dispositivos específicos, a través de ExclaveDriverKit.

- Comunicaciones con el propio Secure Enclave y con otros coprocesadores internos como el Display Coprocessor y el Always On Processor.

La lista es parcial y probablemente crecerá con cada versión del sistema. La arquitectura está diseñada precisamente para facilitar mover más componentes al Mundo Seguro con el tiempo.

Por qué esto importa: reducir el radio de explosión

En seguridad informática se habla del blast radius —el radio de explosión— para describir cuánto daño puede causar un ataque si tiene éxito. Un kernel monolítico comprometido tiene un radio de explosión máximo: acceso total a todo.

Los Exclaves son una apuesta para reducir ese radio. Si un atacante explota un bug en XNU y toma control del kernel, sigue siendo un desastre —pero hay cosas que ya no puede tocar. No puede apagar los indicadores de cámara. No puede acceder a los servicios que corren en el Mundo Seguro. Para llegar ahí necesitaría un segundo exploit que vulnere el Secure Kernel o la barrera de TrustZone, lo cual es un problema de una dificultad técnica radicalmente mayor.

No es seguridad absoluta —no existe tal cosa— sino defensa en profundidad: múltiples capas que un atacante tiene que superar una a una.

Dónde encajan los Exclaves en el ecosistema de seguridad de Apple

Es útil verlo como una evolución en tres generaciones:

El Secure Enclave (2013) aísla datos sensibles en un chip físicamente separado, inaccesible para el software.

El SPTM (2021–2023) aísla funciones críticas dentro del kernel, reduciendo los privilegios de cada parte.

Los Exclaves (2024, activos desde A18/M4) aíslan recursos y código ejecutable fuera del kernel, en un mundo paralelo protegido por hardware.

Son tres niveles de una misma filosofía: no confíes en que el software no tendrá bugs; construye el hardware de forma que los bugs importen menos.

Una apuesta de largo plazo

El artículo de referencia que inspiró este texto concluye con una imagen apropiada: Sísifo. Defender un kernel monolítico es como empujar una roca cuesta arriba para siempre. Los Exclaves no resuelven eso, pero son la apuesta más ambiciosa que Apple —y posiblemente cualquier fabricante de dispositivos de consumo— ha realizado para que, cuando la roca caiga, no arrastre consigo todo lo demás.

La arquitectura está diseñada para crecer. Cada nueva versión de iOS y macOS puede mover más componentes al Mundo Seguro.

Apple no piensa detenerse en su lucha titánica por seguir diciendo que su sistema operativo es el más seguro del mundo.

Deja una respuesta

Lo siento, debes estar conectado para publicar un comentario.