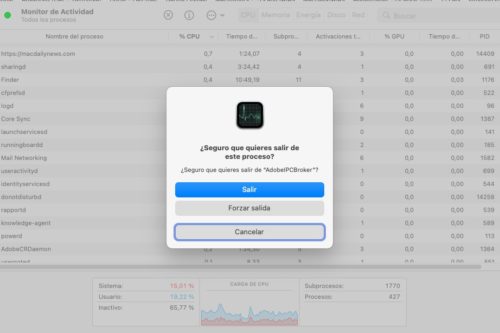

El propósito principal de MaMi es secuestrar el servicio de nombres de dominio (DNS). Esto lo hace reemplazando /Library/Preferences/SystemConfiguration/preferences.plist y una autoridad del certificado raíz del sistema. Después de eso, podría usar ese certificado raíz para realizar un ataque de man-in-the-middle para robar contraseñas y otra información protegida.

La autoridad de certificación raíz sustituida es originaria de’ GreenTeam Internet, Ltd.’, en el país’ IL’, estado’ Gush Dan’, y localidad’ Hertzilia’, con un nombre común de’ cloudguard. me’.

El reemplazo de preferencias del sistema configura el servidor DNS (visto en el panel Red) en 82.163.143.135 y 82.163.142.137. Estos son propiedad de Daniel Engelman y Eldar Retter de GREENTEAM-NET en Tel-Aviv, Israel, y parecen ser los servidores DNS de greenteam.net. Esto hace posible que este malware tenga su origen en un ataque de phishing realizado con fines de espionaje.

La última actualización de MRT, que se realiza discretamente en segundo plano sin la intervención del usuario, elimina OSX/MaMi.A además de los malware OSX/Snake.A y OSX/Bundlore.D. El despliegue de la última lista de definiciones de esta herramienta se está realizando en las últimas horas.

Ay MaMi