Si tú:

- cifras un volumen APFS usando macOS 10.13 a 10.13.1 (y posiblemente 10.13.2 – Sarah todavía lo está comprobando) usando la Utilidad de Disco, y

- tienes una copia del registro unificado recopilado en el momento del cifrado, en un archivo de registro

es probable que el archivo de Log contenga la frase de contraseña grabada en texto plano. Por lo tanto, es posible que desees destruir o cifrar ese archivo de registro.

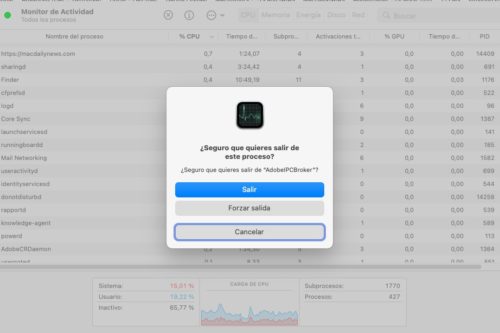

El error que ha encontrado afectaba a las primeras versiones de Disk Utility en High Sierra, ciertamente hasta 10.13.1 y posiblemente 10.13.2, pero parece haber sido corregido en 10.13.3. [note]Actualización: No, no ha sido corregido en macOS 10.13.3 High Sierra, de forma que este problema sigue siendo reproducible en esta, hasta ahora y a fecha de este artículo, versión del sistema.[/note]Durante el proceso de cifrado, Disk Utility llama a la herramienta newfs_apfs[note]parte de APFS[/note] para que realizara la tarea utilizando una opción no documentada que se ejecuta con la bandera -S. Esta opción toma la contraseña en texto plano y la llamada se registraba debidamente en su totalidad, incluyendo la contraseña de texto plano, en el Log unificado. Más detalles en su blog.

Este es un agujero de seguridad diferente al de la encriptación de la Utilidad de Disco que fue arreglado en la Actualización Suplementaria urgente del 6 de octubre, y Sarah ha confirmado que este fallo persistió en 10.13.1.

Si tú:

- no cifraste un disco duro externo usando la Utilidad de Disco antes de macOS 10.13.3, o

- no tienes ningún registro antiguo almacenado en archivos de registro, y

- realizaste ningún cifrado de discos duros externos hace más de 30 días,

entonces no deberías haber conservado ningún registro de texto plano de esa contraseña en un archivo de registro antiguo. El registro unificado normalmente elimina los archivos de registro antiguos después de unos 20 días.

Sin embargo, si cifraste con la Utilidad de disco en 10.13.1 [note]posiblemente también en 10.13.2[/note] o antes en los últimos 20 días más o menos, es probable que tus Logs actuales, almacenados en /var/db, sigan conteniendo la frase de contraseña en texto sin formato y que continúen haciéndolo hasta que el archivo de registro purgue ese archivo del disco. No hay manera de acelerar su eliminación, y no se puede alterar el archivo .tracev3 para eliminar esa información, sin dañar los registros.

Aparentemente Apple no ha emitido ninguna advertencia sobre este posible fallo de seguridad. Dado que el fallo parece haber sido reconocido y corregido, esto no parece más que un pequeño descuido.