Sin embargo, Mac OS X 10.6 Snow Leopard cuenta con una pequeña utilidad escondida que permite hacer un buen montón de cosas desde la línea de comandos para analizar el tráfico inalámbrico en nuestra red, desde la captura de paquetes (sniffing) a escanear las redes cercanas para comprobar sus sistemas de protección.

Mac OS X 10.6 Snow Leopard incluye una herramienta vía línea de comandos que puede hacer este tipo de cosas, pero está tan escondida que muchas personas no han sido capaz de encontrarla. La utilidad forma parte del framework privado Apple80211 que se usa para el menú Airport en la barra de menús.

Invocar la utilidad sin argumentos imprime en pantalla una útil (pero incompleta) información.

Para invocar esta herramienta, solo debemos abrir el Terminal, en Aplicaciones > Utilidades y escribir lo siguiente:

La herramienta permite hacer bastantes cosas interesantes, así que lo mejor es jugar un poco con ella y los argumentos disponibles. Para evitar tener que escribir cada vez toda la ruta la archivo en cuestión, lo mejor es crear un enlace simbólico (un alias) para facilitar el trabajo:

Entre las cosas mas sencillas que se puede hacer con esta herramienta es la impresión en pantalla de la lista de redes inalámbricas disponibles a nuestro alrededor, pero en lugar de mostrar solo una lista de las redes disponibles, la utilidad ofrece información específica de cada una de ellas como la protección que están usando y/o la cantidad de ruido que porta la señal.

Usando el comando:

airport en1 scan (sonde en1 corresponde al interfaz de red inalámbrico) recibiremos por parte del Terminal una respuesta parecida a esta:

moscohome 00:22:6b:8b:86:51 -61 10 N — WPA2(PSK/AES/AES)

PUBLIC-455H 00:15:6d:60:95:d1 -82 1 N — NONE

Alex Network 00:1e:e5:24:c4:4f -86 1 Y TW WPA(PSK/TKIP,AES/TKIP) WPA2(PSK/TKIP,AES/TKIP)

linksysELNIDO 00:21:29:a3:fd:99 -90 6 N — WPA(PSK/AES,TKIP/TKIP) WPA2(PSK/AES,TKIP/TKIP)

2WIRE024 00:18:3f:02:2f:49 -88 6 N US WEP

2WIRE940 00:12:88:d9:85:41 -93 6 N US WEP

Si por ejemplo, quieres saber cuales de tus vecinos todavía no han actualizado su red inalámbrica mas allá de la protección WEP, puedes usar el comando:

airport en1 scan | grep WEP

Más interesante, por cierto, es la posibilidad de capturar el tráfico de una red indicándole a la herramienta que haga un sniffing de la red en cuestión a través del canal de la red (que la misma herramienta se encarga de indicarte). El comando sería:

sudo airport en1 sniff 6

Esta orden vía línea de comandos crear un archivo airportSniffXXXXXX.cap en la carpeta /tmp donde las XXXXXX corresponden a a una cadena de texto única. Ahora puedes coger este archivo y cargarlo en un software de análisis de red como Wireshark para poder examinar el tráfico offline.

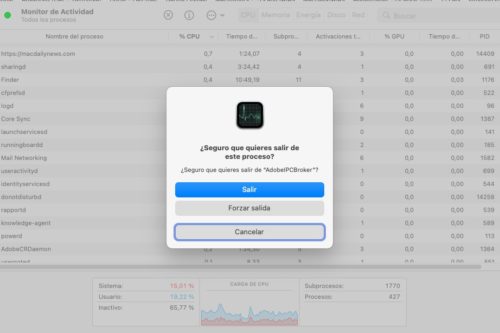

Para cancelar el sniffing pulsa en el Terminal Control + tecla X (aparerá tal que así en el Terminal ^X) y unos segundos después terminará el volcado de datos a /tmp.

Fuente: Mac OS X Hints

Los comandos no son correctos. Compruébenlo.

Estas cosas me pasan por no leer primero. En Leopard no funciona …. pero es que solo es para Snow Leopard. 🙁

Y cual es el comando para desactivar el sniffing, es que he cerrado el terminal y se me ha quedado el símbolo del airport con un ojo y no se como quitarlo.

Una ayuda pelase.

Mi AirPort se ha quedado con el “ojo de Sauron” y no funciona.

Ayuda, por favor.

Para cerrar el sniffing, solo hay que pulsar Control + tecla X y esperar unos segundos. Y ya está.

————–

http://www.faq-mac.com

Muchas gracias Carlos por la solución, ahora el icono ya es el normal.

el ojo sigue ahí a pesar del ^X y solo puedo conectarme por ethernet

Desactiva y activa Airport, pero la solución es exactamente esa: control + X mientras está haciendo el snifing, tal como le funciona perfectamente a Aleluya.

—————

http://www.faq-mac.com

Ahora sí, he reiniciado y ya está. Desactivar Airport tampoco funcionaba. Quizás tuviera alguna otra cosa.

Gracias.