Los desarrolladores buscan llamar la atención al respecto de las posibilidades de infectar las tarjetas gráficas conforme la industria dedicada a la seguridad no está preparada para este tipo de ataques. El objetivo de los desarrolladores no es ofrecer información a hackers maliciosos y de hecho el código liberado está incompleto y lleno de bugs, pero puede ser utilizado para propósitos ilegales.

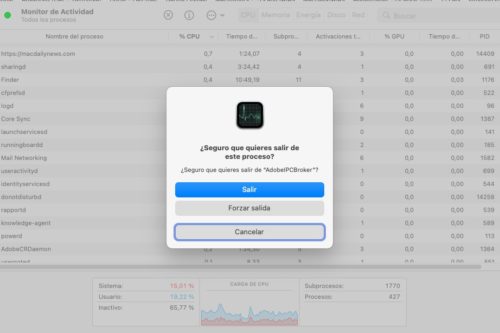

La razón de atacar directamente a las tarjetas gráficas se debe a que, mientras has herramientas de seguridad buscan en el sistema operativo y en el hardware del ordenador, la memoria de las tarjetas gráficas queda fuera de su alcance por lo que es factible inyectar ahí el software malicioso y usar las tarjetas gráficas como puerta de entrada a un ordenador.

WIN_JELLY, que no es de momento más que una demostración, ya que actúa como un troyano para acceso remoto. La versión para Mac está en desarrollo y por lo tanto no hay código que nadie pueda aprovechar y de momento no hay que preocuparse por encontrarnos con malware que aproveche las vulnerabilidades bajo el entorno gráfico. Esto no quiere decir que en un futuro, a medio o largo plazo, no aparezca malware basado en MAC_JELLY pero no ahora mismo.

WIN_JELLY funciona en ordenadores con Windows y tarjetas gráficas de Nvidia con los drivers CUDA instalados, lo que limita notablemente el alcance del malware. La versión para Mac supuestamente se aprovechará de OpenCL, que viene instalado con OS X y de gráficas de Nvidia.

El mismo equipo de desarrolladores, que ha publicado documentación sobre el método de trabajo y el código, está trabajando en WIN/MAC_JELLY está también trabajando en JellyScan, una herramienta que permitiría a los usuarios detectar malware almacenado en tarjetas gráficas.