FIPS 140-2 es un programa de acreditación de seguridad creado de forma conjunta por el gobierno norteamericano y canadiense que es utilizado por el sector privado para interrelacionarse con agencias gubernamentales de ambos países cuando se requieren regulaciones especiales de seguridad, como en temas financieros, sanitarios o militares incluso.

FIPS 140-2 es el acrónimo de Federal Information Processing Standard (estándares federales de procesamiento de la información), publicación 140-2, es un estándar de seguridadde ordenadores del gobierno de los Estados Unidos para la acreditación de módulos criptográficos. Su título original es Security Requirements for Cryptographic Modules(requerimientos de seguridad para módulos criptográficos), que salió a la luz en 2001 y la última actualización es del 3 de diciembre de 2003.

El Instituto Nacional para la Estandarización y Tecnología (NIST) emitió la serie de publicaciones FIPS 140 para coordinar los requerimientos y estandarización de módulos criptográficos en los que incluye componentes hardware y software. Los departamentos y agencias federales pueden validar que el módulo en uso se ampara en los certificados FIPS 140-1 y 140-2 donde se especifica el nombre exacto del módulo, hardware, software, firma y/o números de versión del componente.

Los módulos criptográficos son creados por el sector privado, o por la comunidad de código abierto, para ser usados por el gobierno de los Estados Unidos y las grandes industrias tales como financieras o de sanidad que recogen, almacenan, transfieren, comparten y distribuyen información “sensible, pero sin clasificar” (SSC). Se puede decir que, FIPS 140-2, el programa de validación de módulos criptográficos, es una unión de esfuerzos entre el NIST y el Centro de Seguridad de las Telecomunicaciones (CSE) del gobierno canadiense.

Los programas de seguridad supervisados por NIST y CSE están enfocados para trabajar con el gobierno y la industria para desarrollar sistemas y redes más seguras, promoviendo y usando instrumentos de evaluación de seguridad, técnicas, servicios y dando soporte a programas de validación, evaluación y prueba; y otras áreas como el desarrollo y mantenimiento de métricas de seguridad, indicadores de evaluación de seguridad y metodologías de evaluación, pruebas y metodología de pruebas, criterios de especificaciones de seguridad, consejos para el uso de productos de prueba y evaluación; investigación en áreas de métodos seguros, actividades de validación de protocolo de seguridad.

La norma FIPS 140-2 define cuatro niveles de seguridad. La validación FIPS 140-2 especifica el nivel de seguridad al que se ajusta el producto.

• El Nivel 1, que normalmente se utiliza en productos de cifrado de software exclusivamente, impone requisitos de seguridad muy limitados. Todos los componentes deben estar operativos y no deben existir brechas de seguridad flagrantes de diversos tipos.

• El Nivel 2 requiere autenticación basada en el cargo del usuario. (No se requiere la autenticación individual de los usuarios). También requiere la capacidad para detectar la intrusión física mediante sistemas de bloqueo físico o precintos de seguridad.

• El Nivel 3 añade resistencia a la intrusión física con fines de desmontaje o modificación, de manera que dificulta al máximo los ataques. Si se detecta la intrusión, el dispositivo debe ser capaz de borrar los parámetros de seguridad críticos. El Nivel 3 también incluye protección criptográfica eficaz y administración de claves, autenticación basada en la identidad y separación física o lógica entre las interfaces a través de las que se accede a los parámetros de seguridad crítica y se sale de ellos.

• El Nivel 4 incluye protección avanzada contra intrusiones y está diseñado para productos que operan en entornos desprotegidos físicamente.

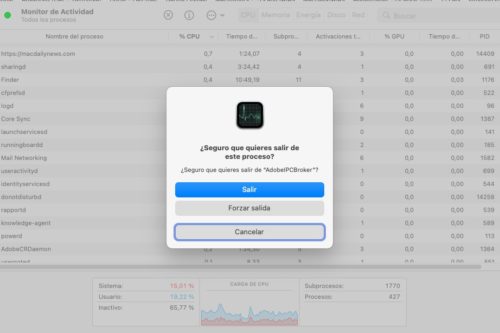

Como parte del anuncio, Apple ha publicado una serie de artículos en su base de datos y conocimientos detallado la compatibilidad de los módulos criptográficos de OS X 10.10 Yosemite e iOS 8 como parte de la integración en la norma FIPS 140-2.

OS X Yosemite: Apple FIPS Cryptographic Modules v5.0

http://support.apple.com/kb/HT205017

Crypto Officer Role Guide for FIPS 140-2 Compliance OS X Yosemite v10.10

https://support.apple.com/library/APPLE/APPLECARE_ALLGEOS/HT205017/APPLEFIPS_GUIDE_CO_

Para más información sobre los módulos criptográficos de Apple y la validación de su certificación por el correspondiente organismo gubernamental, dispones de esta información.

iOS 8

Module Name: Apple iOS CoreCrypto Module, v5.0

Certificate #2396: http://csrc.nist.gov/groups/STM/cmvp/documents/140-1/1401val2015.htm#2396

Security Policy: http://csrc.nist.gov/groups/STM/cmvp/documents/140-1/140sp/140sp2396.pdf

Module Name: Apple iOS CoreCrypto Kernel Module, v5.0

Certificate #2407: http://csrc.nist.gov/groups/STM/cmvp/documents/140-1/1401val2015.htm#2407

Security Policy: http://csrc.nist.gov/groups/STM/cmvp/documents/140-1/140sp/140sp2407.pdf

OS X Yosemite v10.10

Module Name: Apple OS X CoreCrypto Module, v5.0

Certificate #2408: http://csrc.nist.gov/groups/STM/cmvp/documents/140-1/1401val2015.htm#2408

Security Policy: http://csrc.nist.gov/groups/STM/cmvp/documents/140-1/140sp/140sp2408.pdf

Module Name: Apple OS X CoreCrypto Kernel Module, v5.0

Certificate #2411: http://csrc.nist.gov/groups/STM/cmvp/documents/140-1/1401val2015.htm#2411

Security Policy: http://csrc.nist.gov/groups/STM/cmvp/documents/140-1/140sp/140sp2411.pdf

Vía Derflounder