Denominada 2011-2, esta actualización de seguridad está destinada a eliminar la misma vulnerabilidad: poner en una lista negra ciertos certificados SSL fraudulentos que podrían ser usados para redirigir a un usuario a un sitio fraudulento o la interceptación de datos.

Microsoft emitió un aviso de seguridad el pasado 27 de marzo informando de que era consciente de 9 falsos certificados digitales emitidos por Comodo, una autoridad de certificación presente en el Trusted Root Certification Authorities Store y lanzó una actualización de seguridad que deshabilita estos certificados en Windows.

Estos certificados podían ser usados para suplantar contenido, llevar a cabo ataques de phishing, o ataques de tipo “man-in-the-middle” contra todos los usuarios de navegadores de internet. Estos certificados fueron creados cuando una cuenta usada para la creación de los mismos fue comprometida.

Microsoft informó que los certificados afectaban a los siguientes sitios:

Comodo revocó estos certificados. Ademas, los navegadores que han habilitado el protocolo OCSP (Online Certificate Status Protocol) -que consulta la validez de los certificados- los bloquearan sin están revocados.

Comodo explicó el robo de certificados en el Blog del fundador de la empresa: “Creemos que se trata de ataques políticamente motivados, impulsados y financiado,” dijo Melih Abdulhayoglu, el Presidente y fundador de Comodo. “Uno de los orígenes del ataque que experimentados es de Irán”, agregó.

En Safari (y Chrome)

Apple ha publicado una actualización de seguridad para solucionar los problemas sobre estos certificados poniéndolos en una lista negra, pero eso no quiere decir que no estemos intrínsecamente protegidos para futuros problemas similares aunque sea necesario dar una serie de pasos adicionales para activar una barrera de protección contra estos certificados fraudulentos.

Tanto Safari como Chrome confían en el sistema de llaves de Mac OS X para gestionar los certificados digitales y determinar su confiabilidad.

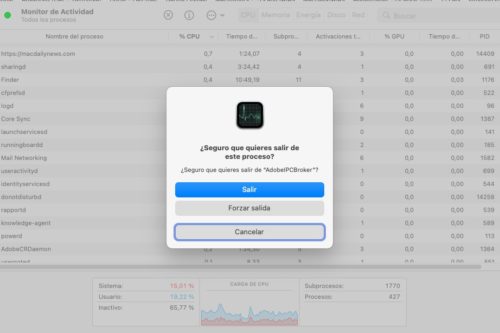

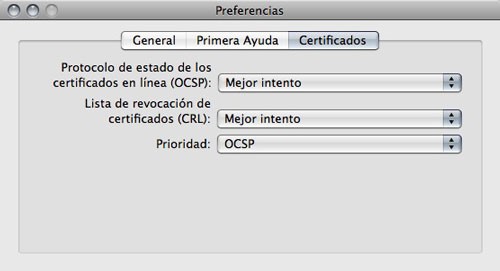

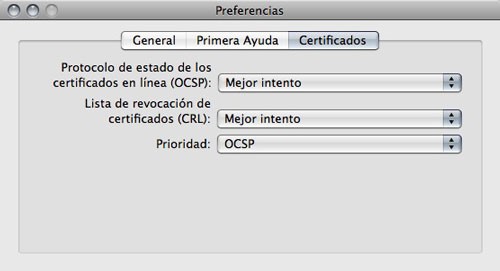

Para levantar esta barrera, abre Acceso a llaveros que está en Aplicaciones > Utilidades y en las Preferencias de la aplicación elige la pestaña Certificados y deja el cuadro de diálogo como se muestra a continuación, activando en los dos primeros menús desplegables “Mejor Intento”.

Online Certificate Status Protocol (OCSP) es un método para determinar el estado de revocación de un certificado digital X.509 usando otros medios que no sean el uso de CRL (Listas de Revocación de Certificados). Este protocolo se describe en el RFC 2560 y está en el registro de estándares de Internet.

Los mensajes OCSP se codifican en ASN.1 y habitualmente se transmiten sobre el protocolo HTTP. La naturaleza de las peticiones y respuestas de OCSP hace que a los servidores OCSP se les conozca como “OCSP responders”. [Wikipedia]

Firefox ha confirmado que la reciente versión de Firefox 4, así como las últimas actualizaciones de Firefox 3.5 y 3.6 incluyen, incrustadas en el código una lista negra que bloquea estos certificados.

Las actualizaciones de seguridad están disponibles en Apple tanto para Snow Leopard como para Leopard cliente y Leopard Server.