![]()

![]()

En primer lugar, cómo funciona exactamente Gatekeeper. El usuario puede permitir que sólo se ejecuten las aplicaciones de la Mac App Store, permitir la ejecución de todas las aplicaciones o de las aplicaciones de la Mac App Store y las que tienen una firma digital válida, lo que significa que se trata de un desarrollador certificado por Apple. Este último ajuste es el predeterminado en Mountain Lion.

¿Cómo sabe Gatekeeper los archivos que tiene que comprobar? Esta característica está diseñada para funcionar sólo en los archivos que tienen el atributo de extensión de cuarentena. Cuando se descarga un archivo, la descarga de aplicaciones (por lo general el navegador) crea en la aplicación un atributo de extensión del programa de cuarentena. El origen del programa y la hora en que se descargó también se mantienen en los atributos de extensión.

Incluso si la aplicación se almacena en una imagen de archivo o disco, el atributo de cuarentena se copia desde el archivo o la imagen original. El atributo también contiene un UUID que puede ser utilizado por el sistema operativo para rastrear en el archivo de origen, y proporcionar información al usuario.

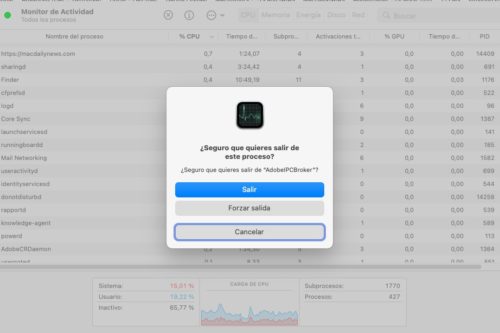

Cuando el usuario intenta ejecutar una aplicación que no satisface la configuración de acceso, se muestra una alerta. En las versiones anteriores en OS X 10.7 Lion y OS X 10.8 Mountain Lion, la alerta muestra el ajuste actual de Gatekeeper definido por el usuario pero en Mavericks esta información no se muestra.

Si el usuario desea ejecutar una aplicación bloqueada por Gatekeeper, tienen varias opciones.

Gatekeeper podría, en efecto, desactivarse dejando ejecutar todas las aplicaciones. Un usuario avanzado puede optar por quitar el atributo de cuarentena o utilizar el comando spctl para añadir una nueva política en el subsistema de la política de evaluación de la seguridad.

Mavericks ofrece una nueva opción. En el panel Seguridad y Privacidad de Preferencias del Sistema, una nueva opción se proporciona al usuario – pueden optar por obligar a poner en marcha la última aplicación bloqueada. A diferencia de la eliminación del atributo de extensión o la adición de una nueva política de evaluación, esta es una manera más fácil de usar para permitir la ejecución de un programa único sin firmar.

Cuando descargas un archivo, los metadatos asociados a la cuarentena del mismo se crean y la primera parte del valor de cuarentena separados por punto y coma representa de dónde vino el archivo. Safari descarga el programa de prueba y establecer el valor a 0002. Si el usuario utiliza la opción “ejecutar de todos modos”, este valor es modificado (el tercer dígito está ajustado a 6). Cualquiera que sea el valor anterior es que, si el tercer dígito es 6, Gatekeeper permitirá ejecutar la aplicación.

Sin embargo, este atributo cuarentena también se puede mantener. Si el archivo es transferido a otro Mac (si se copia mediante un sistema de archivos compatible), este ajuste también se mantendrá por este otro Mac.

Esto pone de manifiesto una forma de ataque al eludir Gatekeeper. Si un usuario permite la ejecución de un programa sin firmar en su Mac, el archivo se puede contagiar a otros Macs a través de la ejecución en un segundo ya que se mantiene este atributo a través de un medio compatible (como carpetas compartidas y discos flash USB). En estos sistemas, el programa puede ser ejecutado sin ningún mensaje de advertencia.

En resumen: Mavericks proporciona a los usuarios una manera más fácil de crear excepciones a Gatekeeper y permite que los programas se ejecuten sin firmar. Sin embargo, se ha hecho de tal manera que puede poner en riesgo a otros usuarios al permitir que un programa previamente aprobado en otro ordenador pueda ser ejecutado en el nuestro sobrepasando los propios ajustes para nuestra máquina.

Vïa: Trend Micro